A változtatásokat az indokolja, hogy az utóbbi pár évben egyre nagyobb számban jelentek meg olyan letölthető bővítmények, melyek látszatra hasznos funkciókat ajánlanak, ám a háttérben valójában kártékony kódokat futtatnak.

Bár a Google eddig is igyekezett ellenőrizni ezeket a szoftvereket, a szokásos módszerek már nem elegendőek, ezért próbálkoznak a megelőzés hatékonyságának növelésével. Ennek már korábban is voltak jelei: idén letiltották a bányászprogramokat, júniusban teljesen megszüntették az inline telepítés lehetőségét a bővítményeknél, emellett gépi tanulásos módszert alkalmaznak a kártékony kódot tartalmazó bővítmények kiszűrésére.

Az újítások a hónap végére várható Chrome 70-ben jelennek meg, és öt fontosat kell kiemelni:

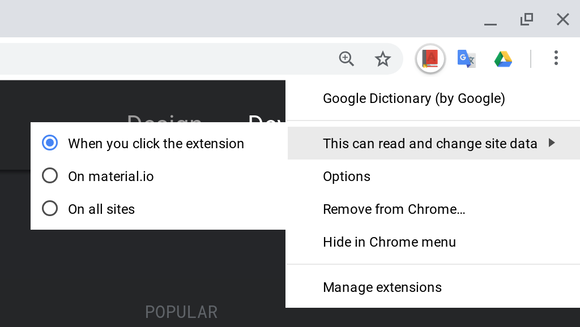

- új hozzáférési mechanizmus: a felhasználók lehetőséget kapnak arra, hogy bővítmények olvasási, írási, adatmódosítási jogosultságait weboldalanként maguk állítsák be, kedvük szerint

- a homályos, „olvashatatlan” kódok (code obfuscation) tiltása a bővítményeknél: ezt az egyébként szerzői jogi okokból alkalmazott, legális zavarási technikát a malware-ek szerzői is előszeretettel alkalmazzák, hogy a Google automatikus ellenőrző eszközeinek dolgát megnehezítsék – ez a lehetőség a 70-es verziótól kezdve megszűnik: ha „obfuszkált” kódot detektálnak, azt a bővítményt kitiltják (a fejlesztők 90 napot kapnak a kód kitisztítására)

- a bővítmények fejlesztői számára kötelező lesz a kétfaktoros azonosítás a webáruházban

- szigorúbb ellenőrzés az újonnan megjelenő bővítményeknél: ezt különösen alaposan azoknál fogják alkalmazni, melyek „túl sok engedélyt kérnek”

- új általános szabályozás bevezetése a bővítmények számára: a 3-as számú verzió várhatóan jövő márciusban lép életbe, általánosságban a szigorítás és a nagyobb felhasználói kontroll a lényeg